O padrão DNSSEC é um conjunto de extensões para o protocolo DNS que aumenta a segurança no processo de resolução de domínios. O mecanismo utilizado pelo DNSSEC é baseado na tecnologia de criptografia de chaves públicas.

Por que usar DNSSEC?

O DNSSEC resolve alguns problemas do protocolo DNS, trazendo mais segurança na resolução de domínios. Informações falsas repassadas por servidores DNS criam oportunidades para crimes eletrônicos, como o roubo de informações de terceiros ou a alteração de dados em transações de comércio eletrônico.

No protocolo DNS, um ataque onde há corrupção de informação é muito difícil de ser detectado, e impossível de ser prevenido. O objetivo do DNSSEC é garantir a integridade da informação passada pelo servidor DNS e impedir estes ataques, validando os dados e garantindo a origem da informação.

A Hostnet oferece esse recurso?

A tecnologia DNSSEC está disponível para domínios .BR, .COM e .NET e é gratuita para todos os clientes. Os clientes que optarem por utilizá-la deverão seguir os seguintes requisitos:

- Ter a Hostnet como empresa de registro de domínios ou provedor de hospedagem.

- Utilizar o DNS da Hostnet.

- Utilizar o Painel de Controle.

Há algum custo adicional para utilizar?

Não, o uso do DNSSEC é completamente gratuito para os nossos clientes.

Como ativar o DNSSEC na Hostnet?

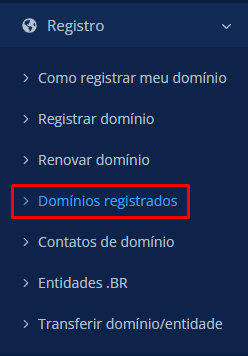

Para habilitar o DNSSEC, acesse o Painel de Controle e vá no menu Registro >> Domínios Registrados.

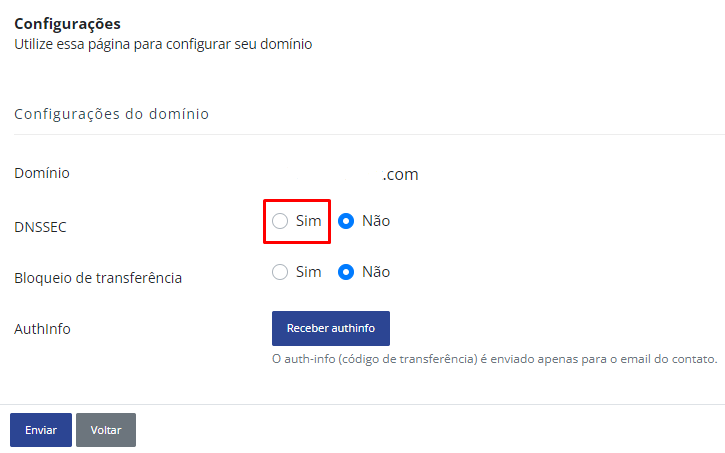

Nessa página, selecione um domínio .BR, .COM ou .NET. e clique na opção Configurações.

Nas configurações, você terá a opção para ativar o DNSSEC. Feito isso, clique em Enviar.

O que é envenenamento de cache DNS (DNS cache poisoning)?

O envenenamento de DNS (DNS poisoning) é um tipo de ataque onde o ofensor insere informações falsas em um ou mais servidores DNS. Essa informação falsa é um domínio legítimo apontando para um endereço IP diferente do endereço real. Dessa forma, o usuário pode colocar a URL do site de um banco, por exemplo, e acessar um site falso, que está hospedado em um servidor que não é o real.

Este tipo de ataque foi divulgado em 2009 por especialistas em segurança da informação, e desde então a adoção de soluções como o DNSSEC tem sido enfatizadas justamente para evitar que isso ocorra.